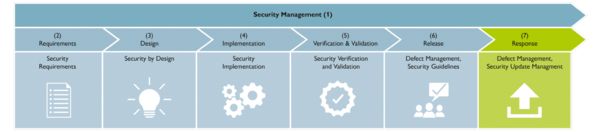

CRA forutsetter klare Security-krav til produkter, og disse omfatter tilgangsbeskyttelse, fortrolighetsbeskyttelse, integritet, tilgjengelighet og også en sikker utleveringstilstand. For å sørge for en sikker utviklingsprosess skal disse hensyntas først og fremst ved utforming, utvikling og produksjon.