サイバー攻撃は、個人にも、企業にも、そして政府機関にも重大な脅威となります

トップリスクとしてのサイバー攻撃 現在のビジネスにおいてサイバーセキュリティは決定的要因となります

サイバーセキュリティの重要性は、近年著しく増大しています。これは、サイバー攻撃の増大が、企業や公的機関にとって大きな課題となっているためです。同時に、ネットワーク化とデジタル化の加速により、攻撃に対し脆弱なポイントが増えています。例えば欧州連合では、11秒ごとにランサムウェアの攻撃が発生しています。そして、攻撃者も攻撃方法も、ますますプロフェッショナルになっています。

進化し続ける脅威から保護し、妨害行為、ダウンタイム、データ損失を防止には、包括的なセキュリティ戦略の実施が不可欠です。自社の運用能力を確保する上で、サイバーセキュリティは決定的要因となります。

サイバーセキュリティ対策の実施は法制化中

サイバーセキュリティは法制化中 重要インフラについては、サイバーセキュリティの実施はすでに義務にとどまりません。

製造、製品、顧客データのデジタル化は企業の付加価値を増す上で決定的な要因の1つです。したがって、データには特別な保護が必要となります。

欧州委員会はこれを認識し、2020年12月にサイバーセキュリティに関する欧州の戦略を示しました。ここでは、サイバー攻撃に対するコンポーネント、システム、企業の防御の可能性とセキュリティについての基準が定義されています。重要インフラについては、サイバーセキュリティの実施に関する法的要件が年月をかけて確立されてきました。現在は、新しいEUのネットワークおよび情報セキュリティ指令であるNIS 2によりこれが拡大されています。しかしながら、NIS 2指令の高い要件は、使用されている製品がセキュリティ・バイ・デザインに準拠して開発されている場合のみ満たすことが可能です。EUはこの課題に対処するため、サイバーレジリエンス法(CRA)を制定しました。新たなEU機械規則はCRAを補足するものですが、ここでも機械は製品とみなされています。

産業におけるサイバーセキュリティ

ICSとITセキュリティの要件を考慮することが必要

ITとOTの組合せ

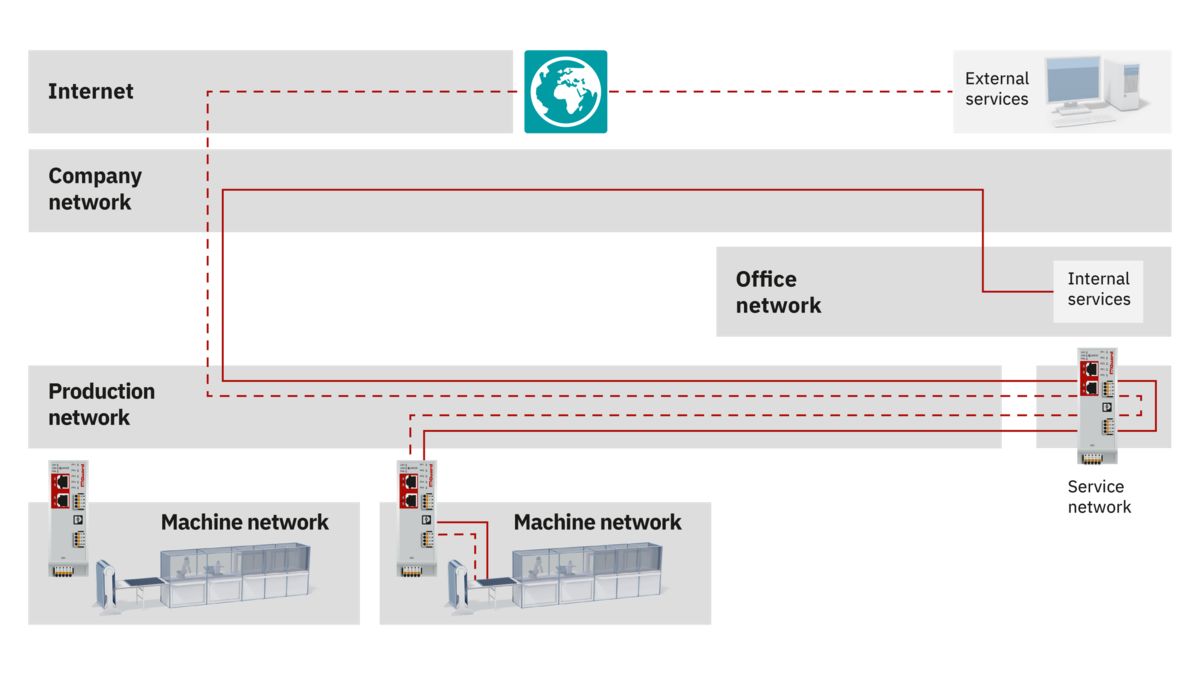

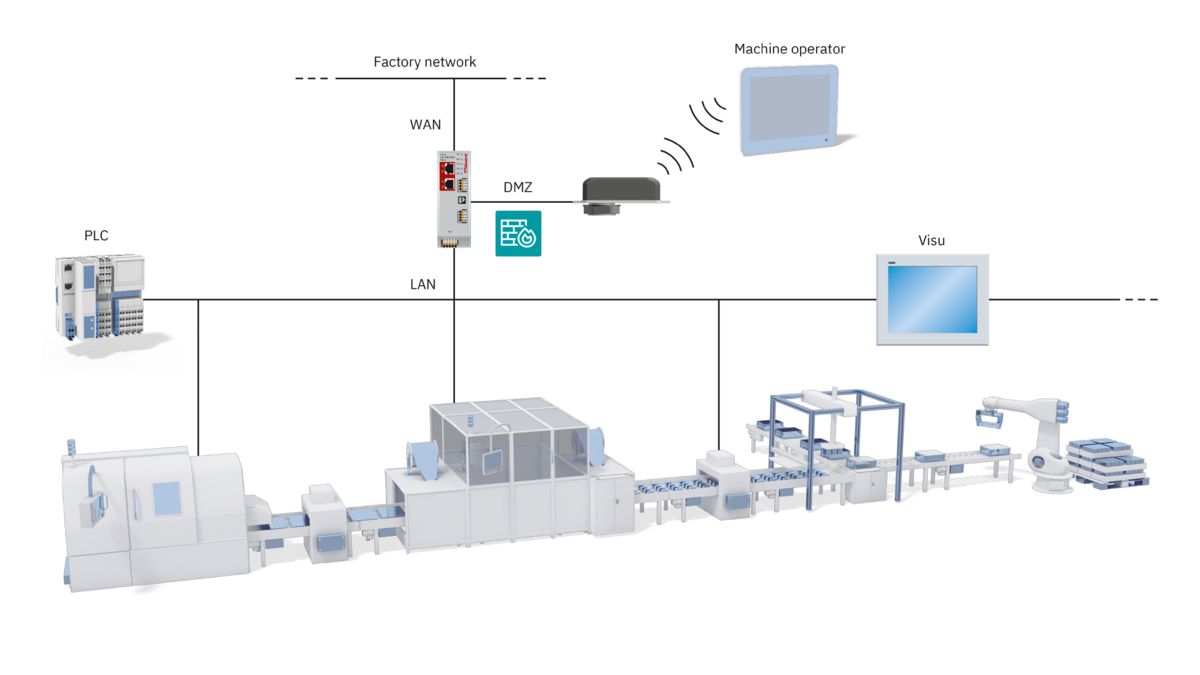

貴社のセキュリティは、IT(情報技術)とOT(オペレーショナルテクノロジ:運用・制御技術)という2つの異なる世界を基盤としています。ネットワークとシステムを適切に保護するためには、両方の世界を考慮する必要があり、包括的なセキュリティコンセプトが必要となります。有効で効率的な手法は、調和のとれた対策を通じてのみ開発可能です。

IEC 62443シリーズの国際規格は、設計から導入、管理に至るまで、産業用オートメーションシステム(ICSシステム)のセキュアな運用をサポートすることを目的としています。

この目的に向けて、コンポーネントメーカー、システムインテグレータ、およびオペレータに対する基本的な要件を定めています。IEC 62443は、主にITセキュリティのルールで構成される規格ISO 27001に基づいています。2つの規格は共に、サイバー攻撃から保護するための総合的なアプローチを提供しています。

最大のサイバー脅威

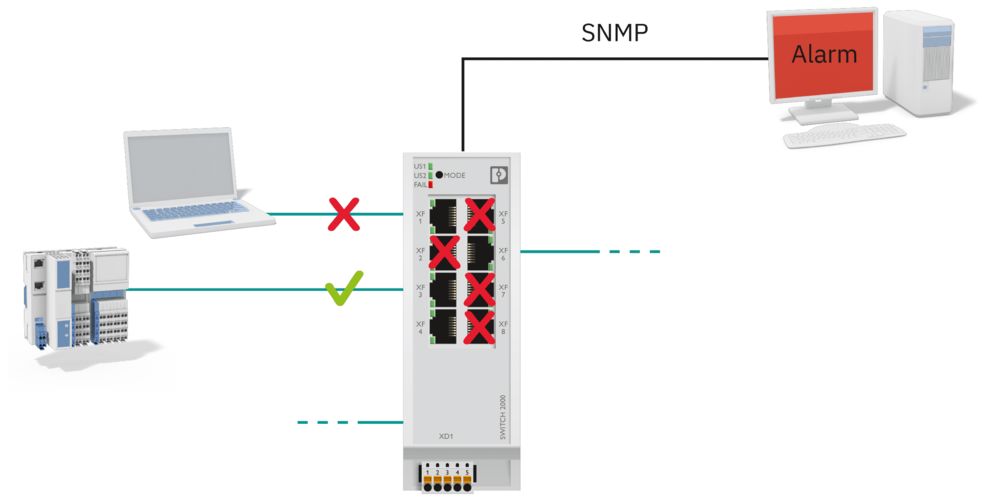

生産性の向上や柔軟性の向上など、ネットワーク拡大のメリットは明らかです。ただし、ネットワークの拡大とその結果としてのITとOTの統合は、企業ネットワークにおいて攻撃に対して脆弱なポイントがより多くなることを意味します。

犯罪者は、IIoT(産業向けIoT)の潜在的な脆弱性を悪用することに繰り返し成功し、企業やインフラにアクセスすることができるようになっています。これにより、産業システムをハッカーの攻撃やマルウェアから保護しながら、同時に大規模なオートメーション環境をネットワーク化する方法についての疑問が生じます。最大の脅威および考えられる予防策の概要について以下のポイントで解説しています。

当社のサイバーセキュリティコンセプト

当社の包括的な360°のセキュリティコンセプト

360°のセキュリティ – 妥協のない包括的な製品ラインアップ

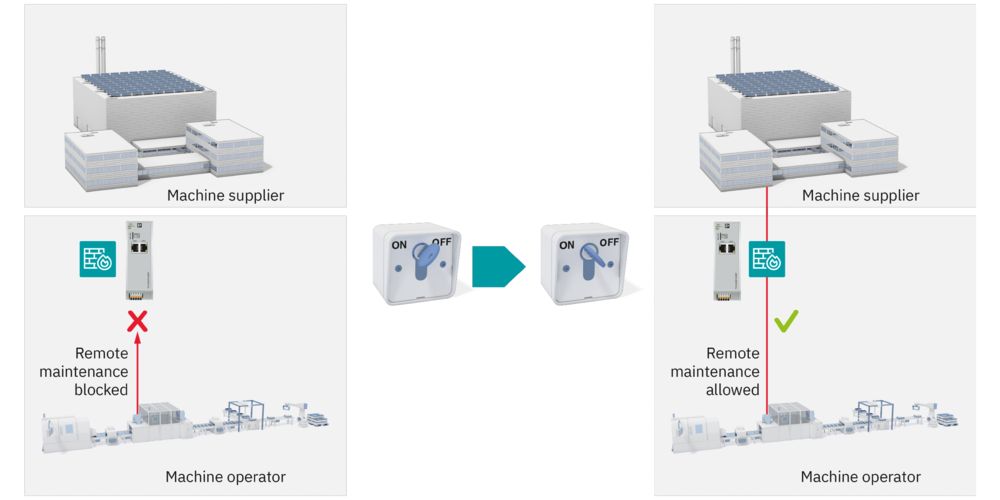

サイバー攻撃からの適切な保護は、技術的・組織的な対策が相互に連携して初めて実現されます。そのため、当社では360°のセキュリティを提供します。これにより、システムの保護が簡素化され、あらゆる側面からセキュリティを確保することができます。

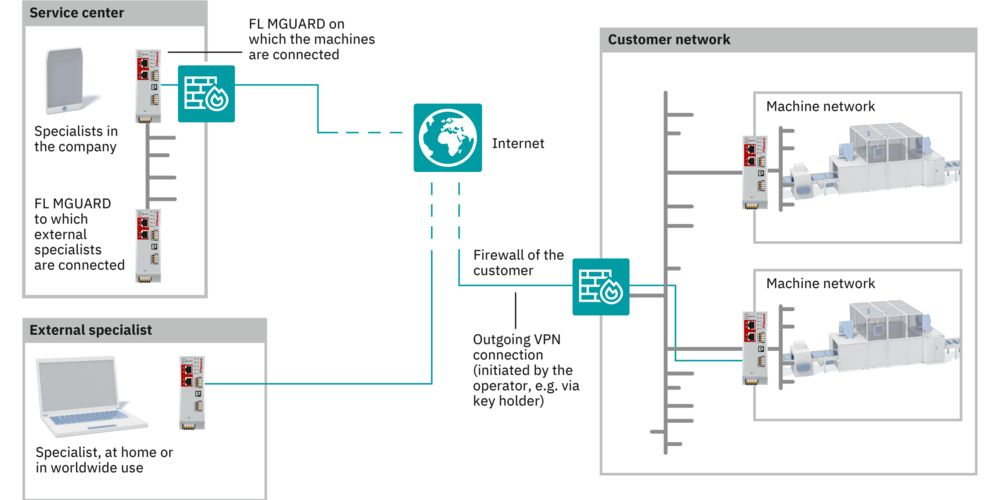

セキュアなサービス

研修を受けた専門のセキュリティスペシャリストが、プラント内の個々のセキュリティリスクを最小限に抑える方法についてアドバイスし、ご要望に応じてセキュリティコンセプト(IEC 62443-2-4に準拠して認定)を作成します。当社の知識をトレーニングコースでお客様と共有することで、お客様の従業員にサイバーセキュリティについての最新情報を提供することができます。

セキュアなソリューション

当社のセキュリティコンセプトは、ゾーンコンセプト、データフロー制御、強化されたコンポーネントの使用などを活用して、お客様の重要なプロセスを保護します。セキュアなプロセスも確立され、文書化されています。

セキュアな製品

セキュリティは製品の全ライフサイクルにしっかりと根差しています。当社の製品は、IEC 62443-4-1の開発プロセスに準拠して開発されており、すでに2桁台の機器が、IEC 62443-4-2に準拠して認証済みです。また、当社PSIRTもIEC 62443-4-1に準拠して認証されており、セキュリティの脆弱性と定期的なセキュリティアップデートについて透明性のある通信により、追加のセキュリティを提供しています。

LinkedIn:産業用通信とサイバーセキュリティ 当社のコミュニティに今すぐご参加ください。

産業用通信ネットワークは、フィールドから制御レベル、そしてクラウドに至るまで、データを確実に伝送することができます。当社の__産業用通信とサイバーセキュリティ__のLinkedInページでは、ネットワークの可用性、サイバーセキュリティ、リモートメンテナンスなど、魅力的な情報を配信しています。当社のコミュニティにご参加ください。