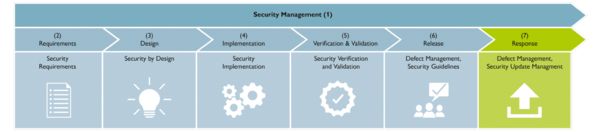

CRA stiller klare sikkerhedskrav til produkter, herunder adgangsbeskyttelse, fortrolighedsbeskyttelse, integritet, tilgængelighed og en sikker fabriksindstilling. For at garantere en sikker udviklingsproces skal der først og fremmest tages hensyn til disse under design, udvikling og produktion.