Securitate industrială

Atacurile cibernetice reprezintă o amenințare serioasă la adresa persoanelor fizice, a companiilor și a instituțiilor guvernamentale

Atacuri cibernetice ca risc major Securitatea cibernetică este un factor decisiv în lumea modernă a afacerilor

Importanța securității cibernetice a crescut semnificativ în ultimii ani. Creșterea numărului de atacuri cibernetice reprezintă o provocare majoră pentru companii și instituțiile publice. Odată cu dezvoltarea interconectării și a digitalizării, crește și suprafața de atac pentru atacurile cibernetice. În Uniunea Europeană, de exemplu, la fiecare unsprezece secunde are loc un atac ransomware. Iar atacatorii și metodele de atac devin din ce în ce mai profesionale.

Implementarea unei strategii de securitate cuprinzătoare este esențială pentru a te proteja împotriva amenințărilor în continuă evoluție și pentru a preveni sabotajul, timpii de nefuncționare sau pierderea datelor. Securitatea cibernetică este un factor decisiv pentru asigurarea viabilității comerciale a companiei tale.

Implementarea măsurilor de securitate cibernetică este impusă prin lege

Securitatea cibernetică este impusă prin lege Implementarea securității cibernetice nu mai este obligatorie doar pentru infrastructurile de importanță critică

Digitalizarea datelor privind producția, produsele și clienții este unul dintre factorii decisivi în creșterea valorii adăugate a unei companii. Prin urmare, aceste date trebuie să fie protejate în mod special.

Comisia Europeană a recunoscut acest lucru și a prezentat o strategie europeană pentru securitatea cibernetică în decembrie 2020. Aceasta definește standarde pentru securitatea și capacitățile de apărare a componentelor, sistemelor și companiilor împotriva atacurilor cibernetice. Prevederile legale pentru punerea în aplicare a securității cibernetice au fost stabilite de mult timp pentru infrastructurile de importanță critică. Noua Directivă NIS 2 (Network and Information Security) a UE extinde aceste prevederi. Cu toate acestea, cerințele ridicate ale directivei NIS 2 pot fi îndeplinite numai dacă produsele utilizate au fost dezvoltate în conformitate cu principiul de securitate din faza de proiectare. Legea privind reziliența cibernetică (CRA) a fost definită de UE pentru a rezolva această provocare. Noul Regulament UE privind mașinile este o completare a CRA, care recunoaște și utilajele ca fiind un produs.

Securitatea cibernetică în industrie

Trebuie luate în considerare cerințele de securitate ICS și IT

Colaborarea dintre IT și OT

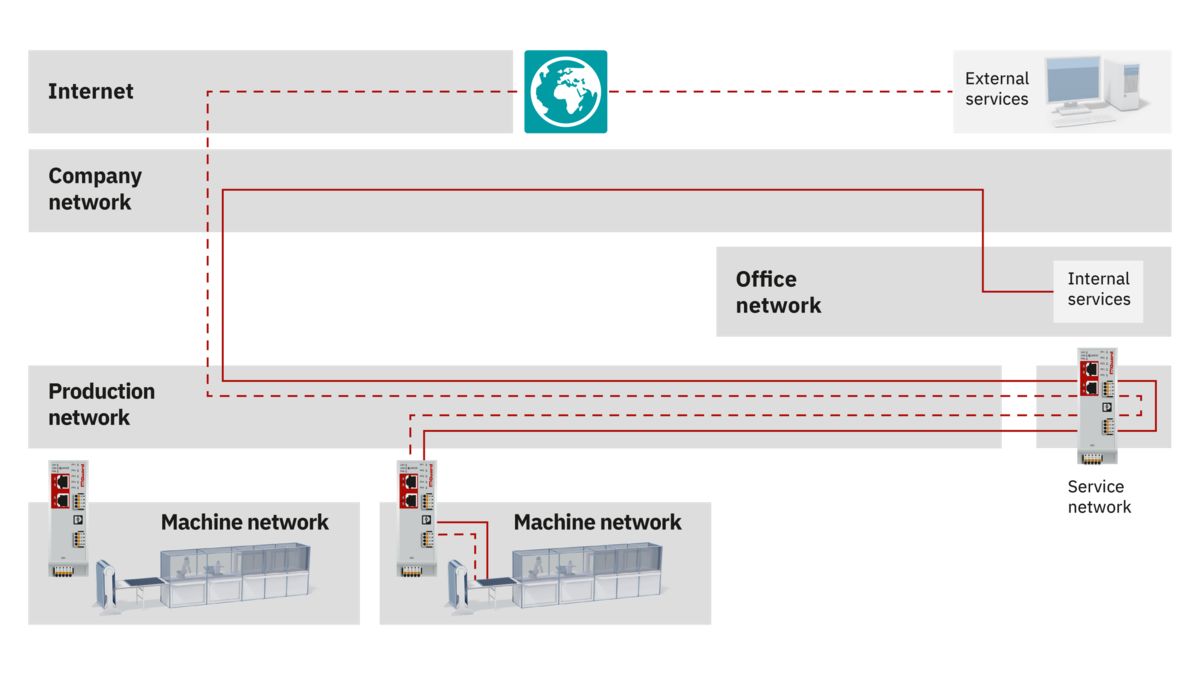

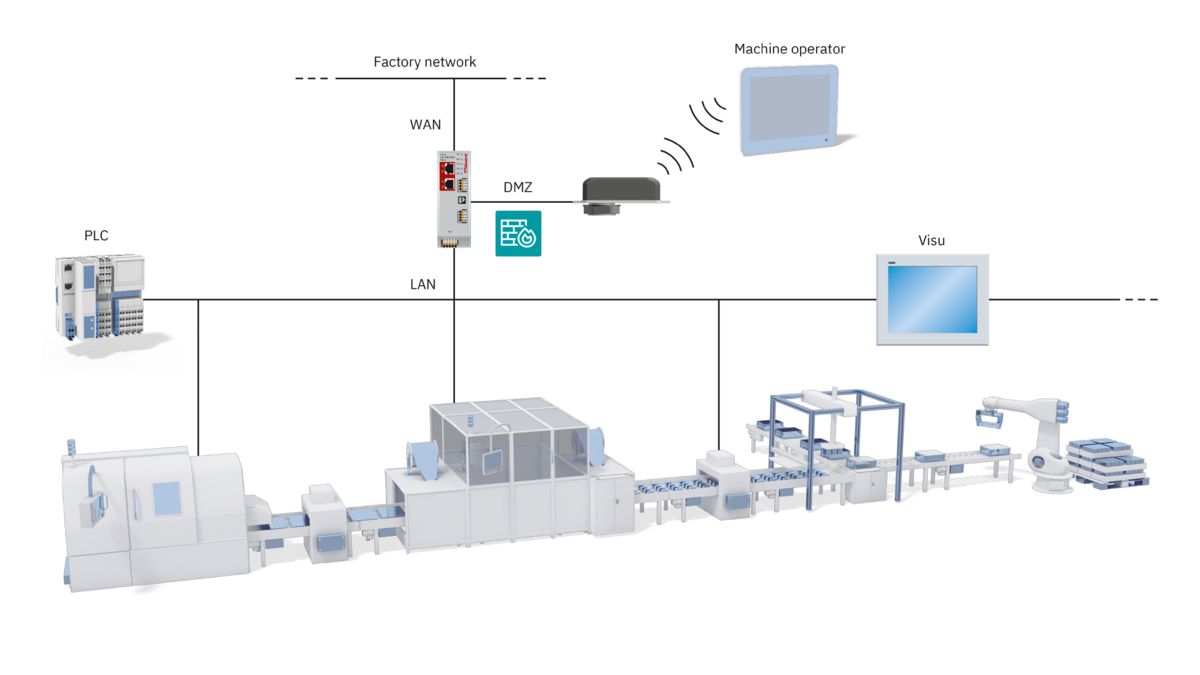

Siguranța întreprinderii tale depinde de două lumi diferite: IT (Tehnologia informației) și OT (Tehnologia operațională). Pentru a asigura protecția rețelelor și instalațiilor tale, este necesară luarea în considerare a ambelor lumi și crearea unui concept de siguranță unitar. O abordare eficientă și eficace poate fi dezvoltată numai printr-o procedură coordonată.

Scopul seriei de standarde internaționale IEC 62443 este de a oferi suport pentru operarea sigură a sistemelor de automatizare industriale (sisteme ICS) – de la proiectare la implementare și până la management.

În acest scop, aceasta descrie cerințele de bază pentru producătorii de componente, integratorii de sisteme și operatori. IEC 62443 completează astfel standardul ISO 27001, care include în principal controale în circuit închis pentru securitatea IT. Împreună, cele două standarde oferă o abordare unitară a protecției împotriva atacurilor cibernetice.

Cele mai mari amenințări

Avantajele unui grad din ce în ce mai mare de interconectare, precum creșterea productivității sau flexibilității, sunt evidente. Totuși, odată cu creșterea conectivității și fuziunea dintre IT și OT, rețelele companiilor sunt din ce în ce mai sensibile la atacuri.

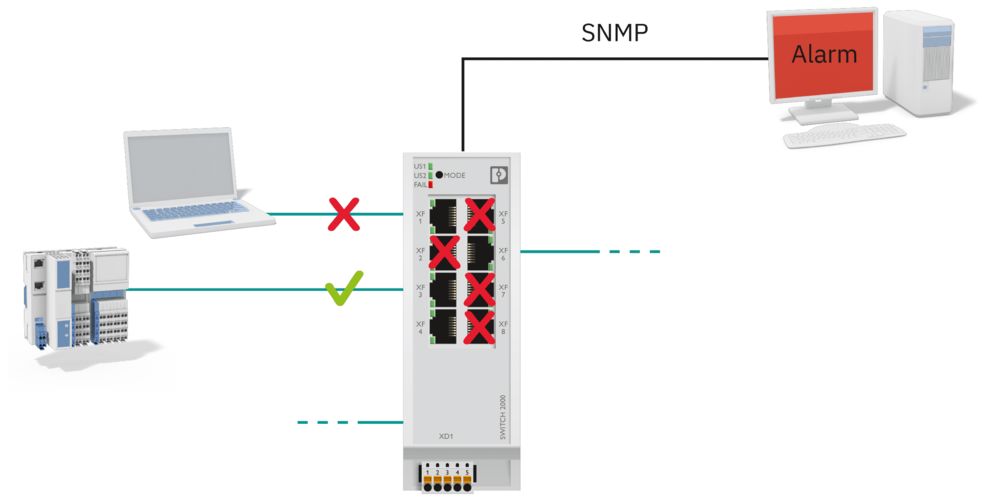

Infractorii reușesc din ce în ce mai des să profite de punctele slabe ale IIoT (internetul industrial al obiectelor) și să obțină acces la companii și infrastructuri. Astfel, apare următoarea întrebare: cât de mari pot fi câmpurile de automatizare conectate pentru a putea în același timp să protejăm instalațiile industriale împotriva atacurilor cibernetice sau malware-ului. Punctele următoare oferă o imagine de ansamblu asupra celor mai mari amenințări și posibile măsuri de protecție.

Conceptul nostru de securitate cibernetică

Conceptul nostru complet de securitate 360°

Securitate 360° – oferta noastră completă, fără compromisuri

O protecție eficientă împotriva atacurilor cibernetice poate fi realizată doar prin măsuri tehnice și organizatorice coordonate. De aceea, oferim securitate 360°, care simplifică protejarea instalațiilor și le protejează din toate punctele de vedere:

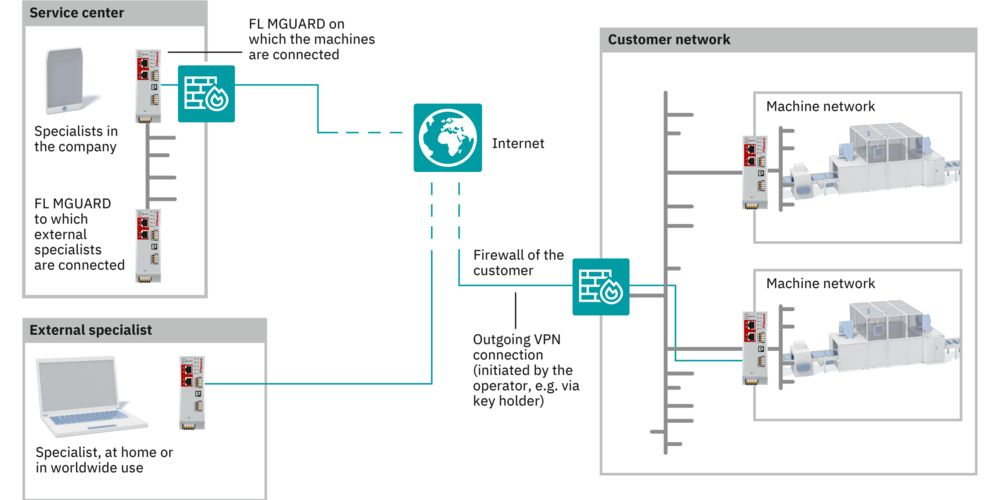

Servicii sigure

Specialiștii noștri instruiți și competenți în securitate te consiliază cum să minimizezi riscurile de securitate pentru o instalație specifică și, la cerere, elaborează un concept de securitate (certificat conform IEC 62443-2-4). De asemenea, oferim instruiri pentru a pregăti angajații în domeniul securității cibernetice.

Soluții sigure

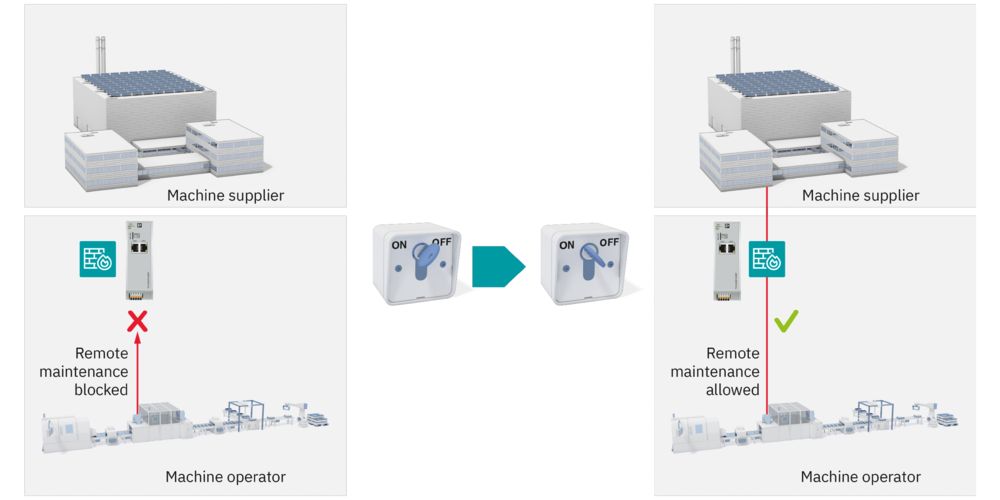

Conceptele noastre de securitate protejează procesele critice, de exemplu, prin utilizarea conceptelor de zonare, controlul fluxului de date și utilizarea componentelor securizate. În plus, sunt stabilite și documentate procese sigure.

Produse sigure

Securitatea este integrată în întregul ciclu de viață al produselor noastre. Produsele noastre sunt dezvoltate în conformitate cu procesul de dezvoltare specificat în IEC 62443-4-1, iar un număr cu două cifre de dispozitive sunt deja certificate în conformitate cu IEC 62443-4-2. În plus, echipa noastră PSIRT, certificată și ea conform IEC 62443-4-1, asigură o comunicare transparentă despre vulnerabilități și actualizări regulate de securitate pentru o siguranță suplimentară.

Link-uri și descărcări

LinkedIn: Industrial Communication & Cyber Security Devino parte din comunitatea noastră acum!

Rețelele de comunicație industrială ne permit să transmitem în mod eficient datele de pe teren, de la nivelul de control până în cloud. Pe pagina noastră de LinkedIn Industrial Communication & Cyber Security vei găsi informații interesante despre disponibilitatea rețelei, securitatea cibernetică, întreținerea la distanță și multe altele. Devino parte din comunitatea noastră!