Endüstriyel güvenlik

Siber saldırılar bireyler, şirketler ve devlet kurumları için ciddi bir tehdit oluşturuyor

En önemli risk olarak siber saldırılar Siber güvenlik modern iş dünyasında belirleyici bir faktördür

Siber güvenliğin önemi son yıllarda önemli ölçüde arttı. Çünkü siber saldırılardaki artış, şirketler ve kamu kurumları için büyük zorluklar yaratmaktadır. Bununla birlikte artan network iletişimi ve dijitalleşmeyle birlikte saldırılara açık noktalar da artıyor. Örneğin Avrupa Birliği'nde her on bir saniyede bir fidye yazılımı saldırısı gerçekleşiyor. Saldırganlar ve saldırı yöntemleri de giderek daha profesyonel hale geliyor.

Sürekli gelişen tehditlere karşı korunmak ve sabotaj, kesinti ve veri kaybını önlemek için kapsamlı bir güvenlik stratejisi uygulamak şarttır. Siber güvenlik, şirketinizin operasyonel kabiliyetini sağlamada belirleyici bir faktördür.

Siber güvenlik önlemlerinin uygulanması yasalaşıyor

Siber güvenlik yasalaşıyor Siber güvenliğin uygulanması artık yalnızca kritik altyapılar için zorunlu değil

Üretim, ürün ve müşteri verilerinin dijitalleştirilmesi bir şirketin katma değerinin artırılmasında belirleyici faktörlerden biridir. Bu nedenle bu verilere özel koruma sağlanmalıdır.

AB Komisyonu bunu fark etti ve Aralık 2020'de siber güvenlik için bir Avrupa stratejisi sundu. Bu strateji, komponentlerin, sistemlerin ve şirketlerin siber saldırılara karşı güvenlik ve savunma kabiliyetine ilişkin standartları tanımlamaktadır. Kritik altyapılar için siber güvenliğin uygulanmasına yönelik yasal gereklilikler uzun zamandır oluşturulmaktadır. Bu gereklilikler şimdi yeni AB Network ve Bilgi Güvenliği Direktifi NIS 2 ile genişletilmektedir. Bununla birlikte, NIS 2 Direktifinin yüksek gereklilikleri yalnızca kullanılan ürünlerin güvenlik öncelikli tasarıma uygun olarak geliştirilmiş olması durumunda karşılanabilir. Siber Dayanıklılık Yasası (CRA), AB tarafından bu zorluğun üstesinden gelmek için tanımlanmıştır. Yeni AB Makine Yönetmeliği, makineleri de bir ürün olarak gören CRA'yı tamamlıyor.

Endüstride siber güvenlik

ICS ve BT güvenliği gereksinimleri dikkate alınmalıdır

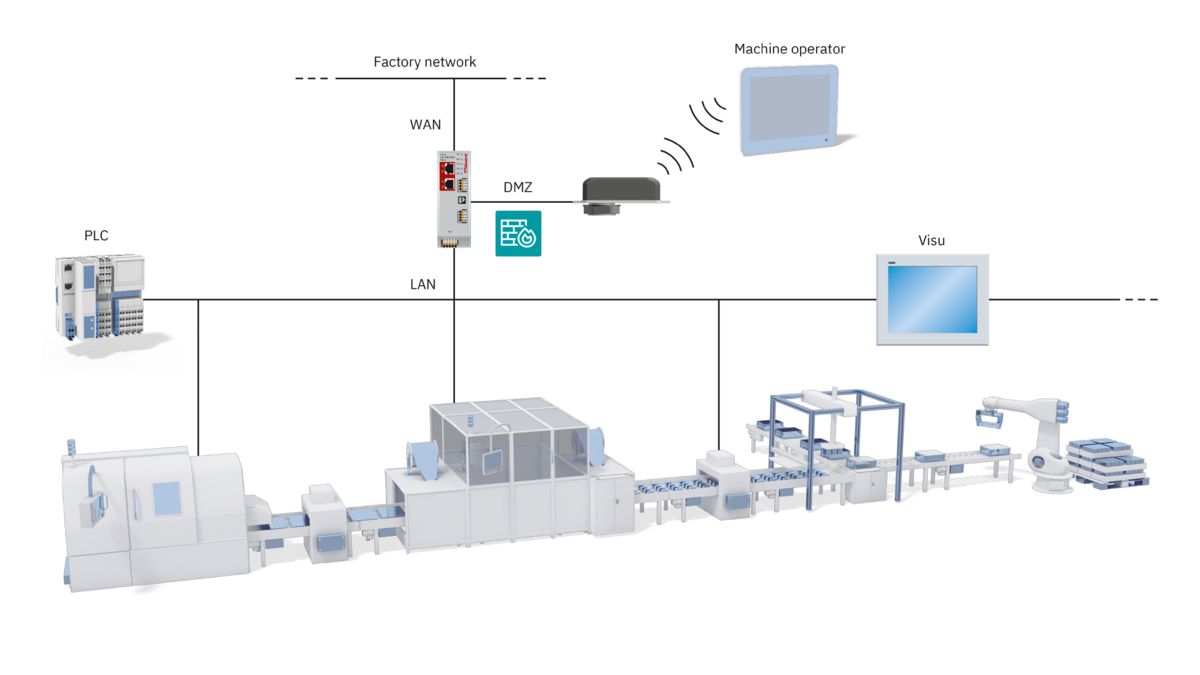

IT ve OT kombinasyonu

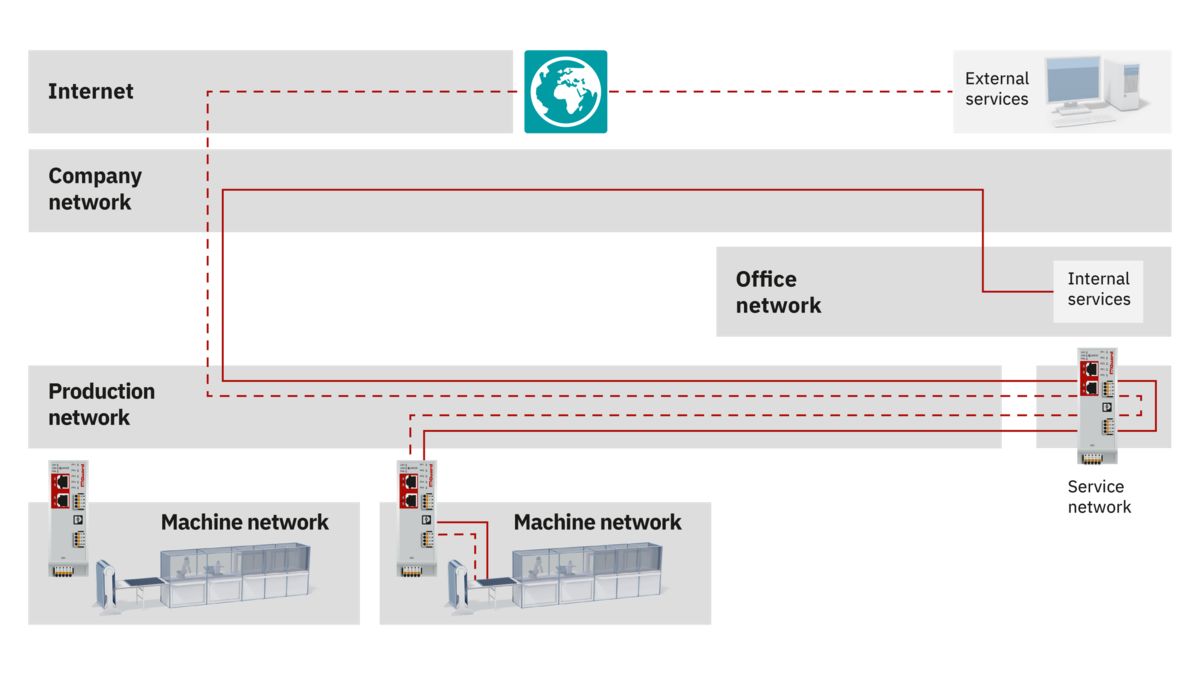

Şirketinizin güvenliği iki farklı dünyaya dayanır: IT (bilişim teknolojisi) ve OT (işletimsel teknoloji). Network ve sistemlerinizi doğru şekilde korumak için her iki dünya da dikkate alınmalıdır ve bu yüzden kapsamlı bir güvenlik konseptine ihtiyaç vardır. Etkin ve verimli bir yaklaşım ancak koordineli eylemle geliştirilebilir.

IEC 62443 uluslararası standartlar serisi, endüstriyel otomasyon sistemlerinin (ICS sistemleri) güvenli işletimi için, tasarım ve uygulamadan yönetime kadar destek sağlamayı amaçlamaktadır.

Bu amaçla komponent üreticileri, sistem entegratörleri ve operatörler için temel gereksinimleri ortaya koyar. IEC 62443, esas olarak IT güvenliği için kuralları içeren ISO 27001 standardı üzerine inşa edilmiştir. İki standart birlikte, siber saldırılara karşı korunmaya yönelik bütünsel bir yaklaşım sağlamaktadır.

En büyük siber tehditler

Network geliştirmenin daha yüksek verimlilik ve daha fazla esneklik gibi faydaları olduğu açıktır. Ancak artan network iletişimi ve bunun sonucunda IT ve OT'nin birleşmesiyle birlikte şirket network'leri saldırılara açık daha fazla noktaya sahip olmuştur.

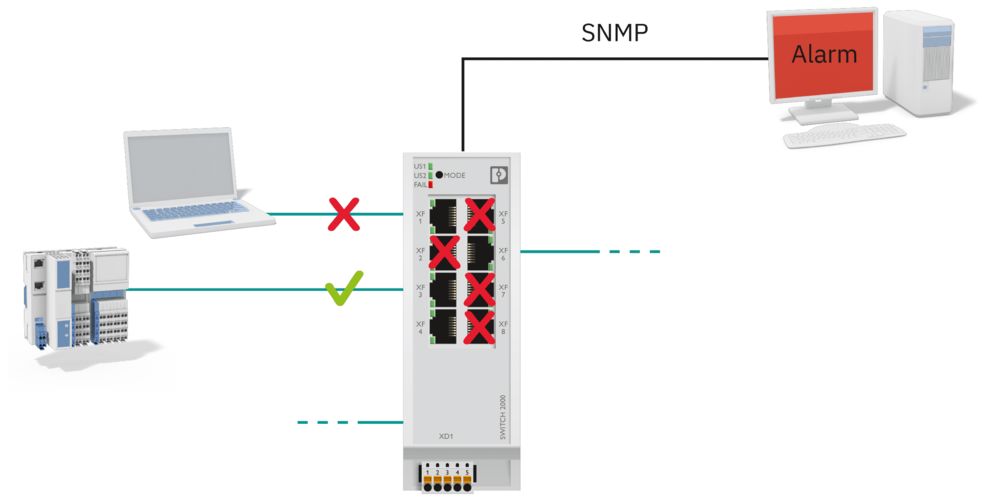

Suçlular, IIoT (Endüstriyel Nesnelerin İnterneti) alanındaki potansiyel zayıf noktaları kullanmakta art arda başarılı olmakta ve bu sayede şirketlere ve altyapılara erişim sağlamaktadır. Bu durum, büyük ölçekli otomasyon ortamlarının network'e nasıl bağlanabileceği ve aynı zamanda endüstriyel sistemlerin bilgisayar korsanlarının saldırılarından ve kötü amaçlı yazılımlardan nasıl korunabileceği sorusunu da gündeme getirmektedir. Aşağıdaki hususlar, en büyük tehditlere ve olası ihtiyati tedbirlere genel bir bakış sunmaktadır.

Siber güvenlik konseptimiz

Çok amaçlı 360° güvenlik konseptimiz

360° güvenlik – tavizsiz kapsamlı ürün yelpazemiz

Siber saldırılara karşı iyi bir koruma, sadece teknik ve organizasyonel önlemler birlikte alınırsa elde edilebilir. Bu nedenle, sistemlerin korunmasını basitleştiren ve her yönden emniyete alan 360° güvenlik temin ediyoruz:

Güvenli hizmetler

Eğitimli güvenlik uzmanlarımız, tesisinizde belirli güvenlik risklerini nasıl asgariye düşüreceğiniz konusunda size tavsiyede bulunur ve talep üzerine (IEC 62443-2-4'e göre onaylanmış) bir güvenlik konsepti oluşturur. Çalışanlarınızı siber güvenlik konusunda bilgilendirmek için eğitim kursları aracılığıyla bilgilerimizi sizinle paylaşabiliriz.

Güvenli çözümler

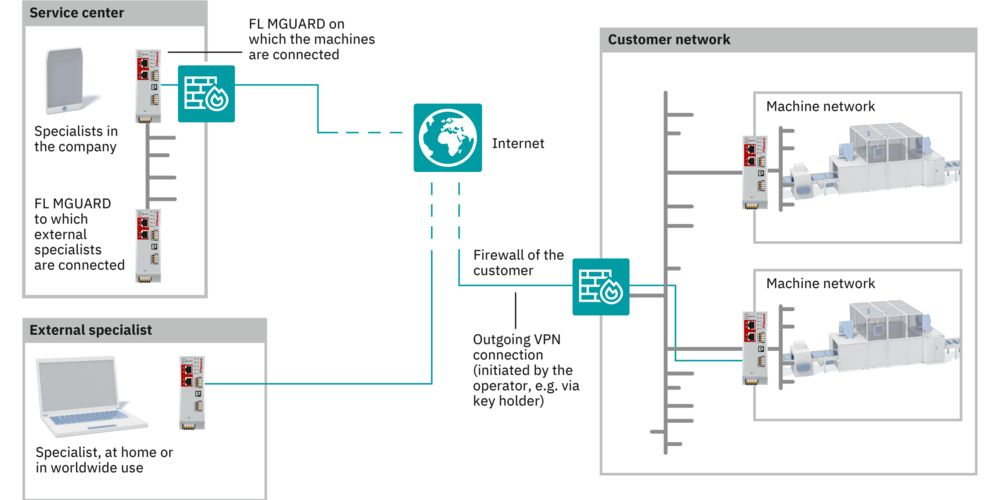

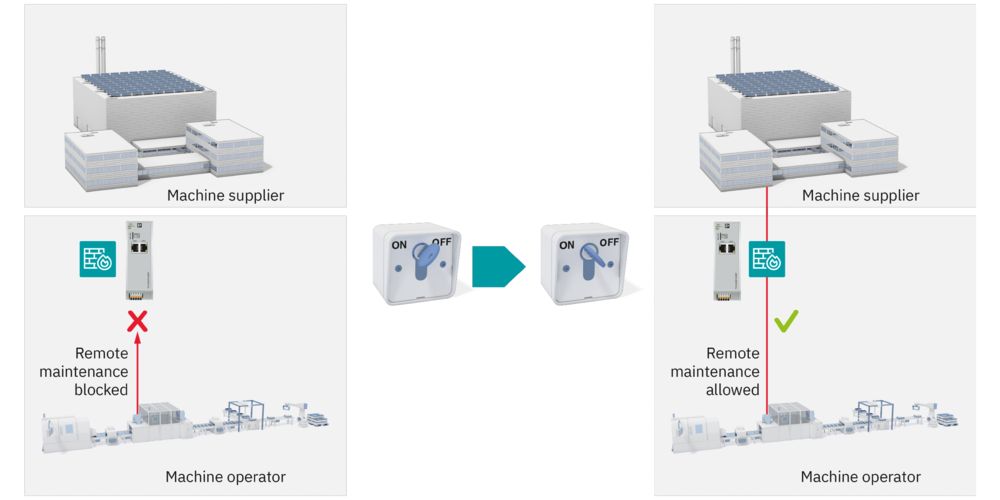

Güvenlik konseptlerimiz, kritik proseslerinizi örneğin bölge konseptleri, veri akış kontrolü ve sertleştirilmiş komponentler yardımıyla korur. Aynı zamanda güvenli prosesler de tespit edilir ve belgelenir.

Güvenli ürünler

Güvenlik, ürünlerimizin tüm yaşam döngüsüne sıkı sıkıya bağlıdır. Ürünlerimiz IEC 62443-4-1 geliştirme sürecine uygun olarak geliştirilmiştir ve iki haneli sayıda cihaz IEC 62443-4-2'ye uygun olarak sertifikalandırılmıştır. Buna ek olarak, yine IEC 62443-4-1 uyarınca sertifikalandırılmış olan PSIRT'imiz, güvenlik açıkları ve düzenli güvenlik güncellemeleri hakkında şeffaf iletişim yoluyla ilave güvenlik sağlar.

Linkler ve indirilebilir dosyalar

LinkedIn: Endüstriyel haberleşme ve siber güvenlik Şimdi topluluğumuzun bir parçası olun!

Endüstriyel haberleşme network'leri, verileri sahadan kontrol düzeyine ve buluta kadar güvenilir şekilde iletmemizi sağlar. Endüstriyel__haberleşme ve siber güvenlik__ LinkedIn sayfamız, size network sürekliliği, uzaktan bakım ve çok daha fazlası hakkında ilgi çekici bilgiler sunuyor. Topluluğumuzun bir parçası olun!