Steigern Sie Ihr Security-Level mit der IEC 62443

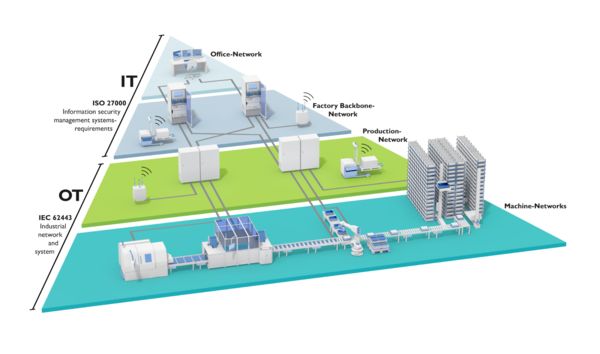

Lange Zeit wurden die Bereiche Information Technology (IT) und Operation Technology (OT) getrennt betrachtet. Auch in Unternehmen sind diese Themen unterschiedlichen Fachbereichen zugeordnet. Der steigende Automatisierungsgrad der Produktion und die zunehmende Digitalisierung aller Geschäftsbereiche sorgen dafür, dass diese beiden Bereiche stärker zusammenwachsen. Das verbindende Element ist die Cyber Security. Die Normenreihe ISO 27000 legt dabei die Schutzziele für die IT fest. Hierbei wird hauptsächlich Wert auf die Vertraulichkeit der Informationen gelegt. Für den Bereich OT hingegen geht es maßgeblich um die Verfügbarkeit von Systemen. Die Norm IEC 62443 beschreibt alle relevanten Anforderungen an die OT zur Vermeidung von Sicherheitsrisiken für Betreibende, Integratoren und Geräteherstellung.

Somit stellen beide Normen die Konkretisierung der Anforderungen des IT-Sicherheitsgesetzes dar. Das IT-Sicherheitsgesetz definiert, dass Unternehmen und Organisationen ein gewisses Mindestmaß an IT-Sicherheit einhalten und nachweisen müssen. Dazu sind entsprechende organisatorische und technische Maßnahmen zu treffen. Welche Maßnahmen geeignet sind, um die IT-Sicherheit zu erfüllen, legen wiederum die oben genannten Normen für die Bereiche IT und OT fest. Sie definieren den Stand der Technik und geben eine standardisierte Vorgehensweise zur Erfüllung des IT-Sicherheitsgesetzes vor.

Die IEC 62443 auf einen Blick

Die Norm IEC 62443 besteht aus vier Kategorien, die jeweils fortlaufend nummeriert sind (IEC 62443-1 bis IEC 62443-4): In der ersten Kategorie werden die allgemeinen verwendeten Begriffe, Abkürzungen und Konzepte erläutert. Die IEC 62443-2 beschreibt das Sicherheitsmanagement mit allen wichtigen Anforderungen, z. B. Patch-Management. Dieser Teil betrifft hauptsächlich Anlagenbetreibende und in gewissen Teilen auch Dienstleistungsanbietende. Kategorie 3 stellt die funktionalen Anforderungen an ein System dar und erläutert zugrundeliegende Technologien, z. B. Authentifizierungsverfahren. Zusätzlich ist hier definiert, wie die Sicherheit einer Anlage bewertet werden kann. Dieser Teil ist besonders für den Anlagenbau, aber auch für Komponentenherstellung relevant. In der letzten Kategorie (IEC 62443-4) werden die Anforderungen an Komponenten und deren Entwicklung beschrieben. Zielgruppe ist hier die Komponentenherstellung.

Aufbau der IEC 62443

Warum sollte die IEC 62443 umgesetzt werden

Neben dem aktiven Schutz Ihres Unternehmens vor einer steigenden Anzahl von Cyber-Angriffen weisen Sie als Betreibende, Integratoren und Geräteherstellende von industrieller Automatisierungslösungen durch die Anwendung der IEC 62443 nach, dass Sie die aktuellen IT-Security-Standards und somit die Anforderungen des IT-Sicherheitsgesetzes wirksam umsetzen.

Zudem wurde im Juni 2019 durch die EU der "Cyber Security Act" beschlossen. Dieser empfiehlt eine entsprechende freiwillige Cyber-Security-Zertifizierung für Unternehmen. Regelmäßig wird durch die EU-Kommission geprüft, ob der Empfehlung eine Verpflichtung folgen wird.

Umsetzung der IEC 62443 als Betreibende

Am Beginn einer sicheren Automatisierungslösung steht die Definition der zu schützenden Werte. Für diese werden eine Bedrohungs- und Risikoanalyse durchgeführt. Diese Analysen bilden die Basis für die Ableitung von Maßnahmen zur Risikominderung und daraus resultierenden Anforderungen an das System und die eingesetzten Komponenten.

Das Schutzniveau einer Anlage ergibt sich jedoch nicht nur aus den technischen Fähigkeiten, sondern auch aus den gelebten Prozessen sowie dem Know-how des Personals. Eine sichere Anlage bedingt deren permanente Überwachung und Pflege. Dazu gehört eine genaue Kenntnis der Installation und ihrer Eigenschaften – also ein Netzwerkplan und ein Inventar sämtlicher Komponenten – ebenso wie eine Verwaltung der Benutzenden, der Rechte sowie der Zugangsdaten.

Dabei gibt es nicht die Standardlösung für alle Anwendungsfälle. Eine sichere Automatisierungslösung ist immer individuell an die Gegebenheiten anzupassen. Die implementierten Maßnahmen müssen zudem zyklisch überprüft und entsprechend dem aktuellen Stand der Technik angepasst werden.

Umsetzung der IEC 62443 bei Phoenix Contact

Phoenix Contact bietet 360°-Security von einzelnen Produkten über Dienstleistungen bis hin zu ganzen Lösungen. Cyber Security ist dabei im Lebenszyklus unserer Produkte und Lösungen fest verankert: in Form eines sicheren Produktentwicklungsprozesses im Sinne moderner Security-Funktionen, bei der Beratung von Kundinnen und Kunden, bei der Erstellung sicherer Netzwerkkonzepte und auch durch ein professionelles Management von Sicherheitslücken. Die folgenden Bereiche sind vom TÜV Süd zertifiziert:

- Entwicklung von Secure-by-Design-Produkten nach IEC 62443-4-1 (seit 2018)

- Design von sicheren Automatisierungslösungen nach IEC 62443-2-4 (seit 2019)

- Blueprint "Remote-Monitoring and -Control" nach IEC 62443-3-3

Gemeinsam schützen wir Ihre Automatisierungslösung Erfahren Sie, wie Sie Ihr Netzwerk mit Hilfe der IEC 62443 schützen können. Unsere Expertinnen und Experten unterstützen Sie bei der Erstellung einer individuellen Bedarfsanalyse, beim Design eines sicheren Netzwerkkonzepts sowie bei der Auswahl der richtigen Komponenten und der Schulung Ihrer Mitarbeitenden.

Das könnte Sie auch interessieren

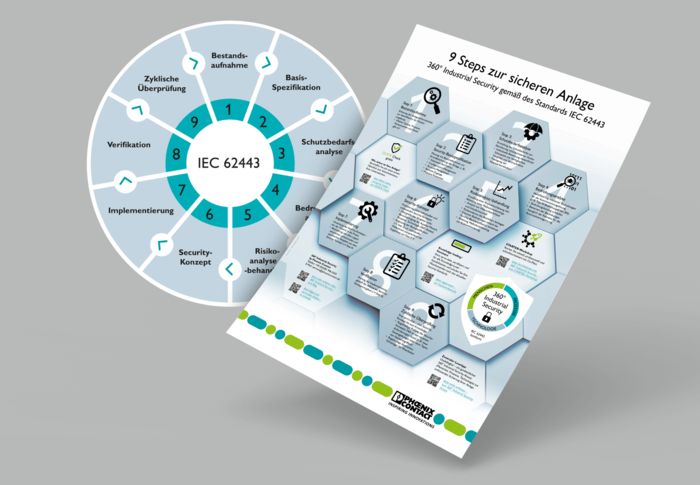

Neun zentrale Steps zur sicheren Anlage gemäß IEC 62443

Holen Sie sich das zentrale Wissen „Wie sichere ich meine Anlage ganzheitlich?“, und zwar gemäß des Standards IEC 62443. Die einzelnen Schritte sind kompakt und verständlich von unseren Expertinnen und Experten in Form eines Posters zusammengefasst.

Tipp: Auf Anfrage senden wir Ihnen auch gerne ein gedrucktes Exemplar gratis zu!