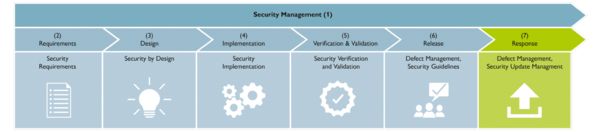

Der CRA setzt klare Security-Anforderungen an Produkte voraus, dazu zählen der Zugriffsschutz, Vertraulichkeitsschutz, Integrität, Verfügbarkeit und auch ein sicherer Auslieferungszustand. Um einen sicheren Entwicklungsprozess zu gewährleisten, sind diese vor allem bei der Konzeption, Entwicklung und Herstellung zu berücksichtigen.