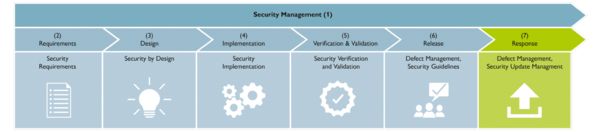

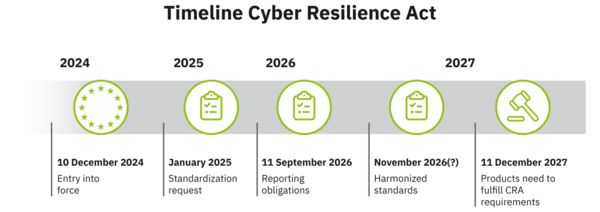

De CRA stelt duidelijke securityeisen aan producten, waaronder toegangsbescherming, bescherming van vertrouwelijkheid, integriteit, beschikbaarheid en een veilige leveringstoestand. Om een veilig ontwikkelingsproces te waarborgen, moet vooral tijdens het ontwerp, de ontwikkeling en de productie hiermee rekening worden gehouden.